1. Segmentation du réseau : première barrière

Avant de chiffrer le moindre octet, une bonne pratique de sécurité consiste à segmenter le réseau en plusieurs zones : par exemple une zone « usagers », une zone « serveurs sensibles », une DMZ, etc. En cas de compromission d’une machine, l’attaquant ne peut pas circuler librement partout.

Techniquement, la segmentation repose souvent sur :

- des sous-réseaux IP différents (subnetting) ;

- des VLAN sur les commutateurs ;

- un pare-feu qui contrôle les communications entre ces zones.

1.1. Consacrer 1 bit de l’adresse IP à la « zone »

Idée simple : réserver 1 bit de la partie « hôte » de l’adresse IP pour indiquer si la machine se trouve dans une zone « standard » ou dans une zone « sécurisée ».

Exemple : réseau privé 192.168.10.0/24 (256 adresses possibles).

On emprunte 1 bit dans la partie hôte pour distinguer deux sous-réseaux :

| Sous-réseau | Adresse réseau | Intervalle d’adresses utilisables | Bit « zone » | Usage (exemple) |

|---|---|---|---|---|

| Zone 0 | 192.168.10.0/25 |

192.168.10.1 à 192.168.10.126 |

0 | Postes « classiques » |

| Zone 1 | 192.168.10.128/25 |

192.168.10.129 à 192.168.10.254 |

1 | Serveurs / machines sensibles |

À retenir : emprunter 1 bit à la partie hôte revient à couper le réseau initial en deux sous-réseaux de même taille. Chaque sous-réseau a donc le même nombre de machines adressables (ici : 128 adresses au total, soit 126 hôtes utilisables par sous-réseau).

En binaire, seul un bit change entre les deux zones :

Zone 0 : 192.168.10.0xxxxxxx (bit zone = 0)

Zone 1 : 192.168.10.1xxxxxxx (bit zone = 1)

Un pare-feu peut alors appliquer des règles différentes selon la valeur de ce bit (interdire les flux « zone 0 → zone 1 » par défaut, n’autoriser que certains protocoles, etc.). La segmentation ne remplace pas le chiffrement, mais elle limite l’impact d’une attaque.

1.2. Combien de sous-réseaux si l’on réserve 1, 2, 3 bits… ?

Dans une adresse IPv4, la partie hôte peut être « empruntée » pour créer plusieurs sous-réseaux. Si l’on réserve n bits pour la partie « sous-réseau », alors le nombre total de sous-réseaux possibles est :

Nombre de sous-réseaux possibles = 2ⁿ

Chaque bit supplémentaire double le nombre de sous-réseaux disponibles.

En contrepartie, la capacité de chaque sous-réseau diminue : on découpe l’espace d’adressage en parts égales.

Autrement dit, si l’on emprunte 1 bit, on coupe le réseau en 2 sous-réseaux identiques (même nombre de machines) ; si l’on emprunte 2 bits, on obtient 4 sous-réseaux identiques, etc.

Voici un tableau récapitulatif si l’on part d’un réseau /24 (comme 192.168.10.0/24) :

| Bits réservés (n) | Nombre de sous-réseaux | Type de sous-réseaux | Capacité par sous-réseau (≈ hôtes) |

|---|---|---|---|

| 1 bit | 2 | 2 sous-réseaux en /25 |

~126 hôtes (2 sous-réseaux de même taille) |

| 2 bits | 4 | 4 sous-réseaux en /26 |

~62 hôtes (4 sous-réseaux de même taille) |

| 3 bits | 8 | 8 sous-réseaux en /27 |

~30 hôtes (8 sous-réseaux de même taille) |

| 4 bits | 16 | 16 sous-réseaux en /28 |

~14 hôtes (16 sous-réseaux de même taille) |

| 5 bits | 32 | 32 sous-réseaux en /29 |

~6 hôtes (32 sous-réseaux de même taille) |

| 6 bits | 64 | 64 sous-réseaux en /30 |

~2 hôtes (64 sous-réseaux de même taille) |

Plus on réserve de bits, plus on crée de sous-réseaux… mais plus chaque sous-réseau contient moins d’adresses. Segmentation et capacité se compensent toujours.

1.3. Lien avec la sécurisation des communications

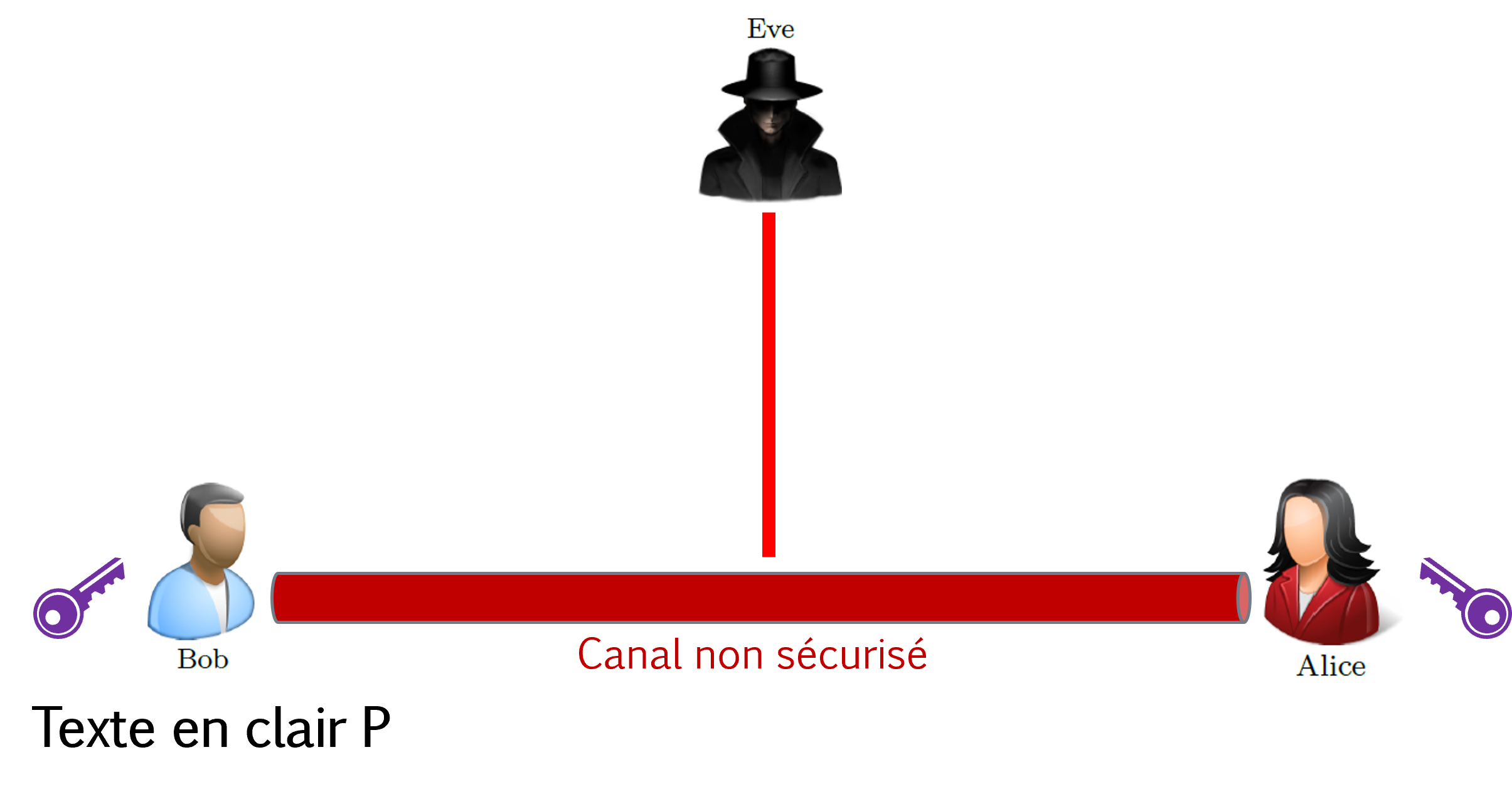

Même bien segmenté, un réseau reste vulnérable : les messages peuvent être interceptés sur un lien Wi-Fi, sur Internet, ou par une machine déjà compromise.

D’où la deuxième couche de protection : rendre les messages illisibles et vérifiables grâce à la cryptographie.

2. Les quatre exigences d’une communication sécurisée

Une communication « sécurisée » ne se résume pas au chiffrement. On distingue quatre propriétés fondamentales :

- Confidentialité : seuls les utilisateurs autorisés doivent pouvoir lire le message.

- Intégrité : le message ne doit pas pouvoir être modifié à votre insu.

- Authentification : être sûr de l’identité de l’expéditeur (et parfois du destinataire).

- Non-répudiation : l’expéditeur ne doit pas pouvoir nier avoir envoyé le message.

2.1. Confidentialité

On parle de confidentialité lorsque, même si un intrus intercepte le trafic, il ne peut pas déchiffrer le contenu dans un délai raisonnable. On utilise pour cela des algorithmes de chiffrement (symétriques ou asymétriques).

2.2. Authentification de l’origine

L’authentification garantit que le message provient bien de l’expéditeur prétendu (pas d’usurpation d’identité). Elle repose souvent sur des clés publiques et sur des mécanismes comme les HMAC (codes d’authentification de message basés sur un hachage).

2.3. Non-répudiation

La non-répudiation empêche, a posteriori, un expéditeur de nier être à l’origine d’un message qu’il a réellement envoyé. Elle s’appuie sur des signatures numériques et sur la possession exclusive d’une clé privée.

2.4. Contrôle d’intégrité

Le contrôle d’intégrité permet de détecter toute modification du message (erreur ou attaque). Il est assuré par des fonctions de hachage cryptographique comme SHA-2 ou SHA-3. L’algorithme MD5, longtemps utilisé, est désormais considéré comme non sécurisé et doit être évité.

3. Cryptographie : l’art de rendre un message inintelligible

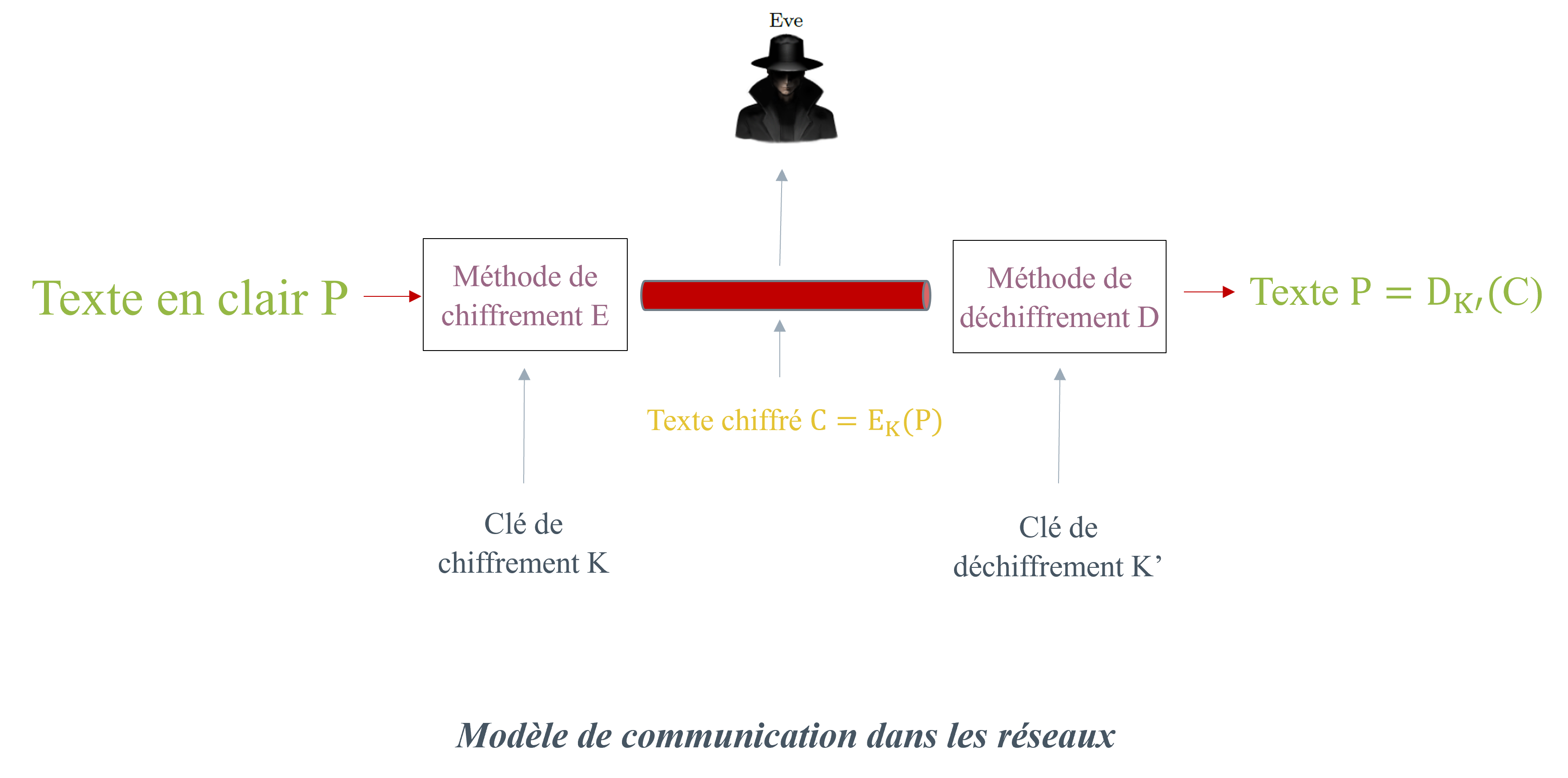

La cryptographie étudie les méthodes qui transforment un texte en clair P en un texte chiffré C, de sorte que seule une personne connaissant un certain secret (la clé) puisse retrouver le texte initial. L’étude des attaques sur ces méthodes s’appelle la cryptanalyse. L’ensemble forme la cryptologie.

3.1. Chiffrement symétrique

En chiffrement symétrique, la même clé sert à chiffrer et à déchiffrer.

Cette clé doit être partagée à l’avance entre les deux parties

(clé « pré-partagée »). Les algorithmes sont rapides et conviennent

pour chiffrer de grandes quantités de données (VPN, disques, etc.).

Exemple : AES.

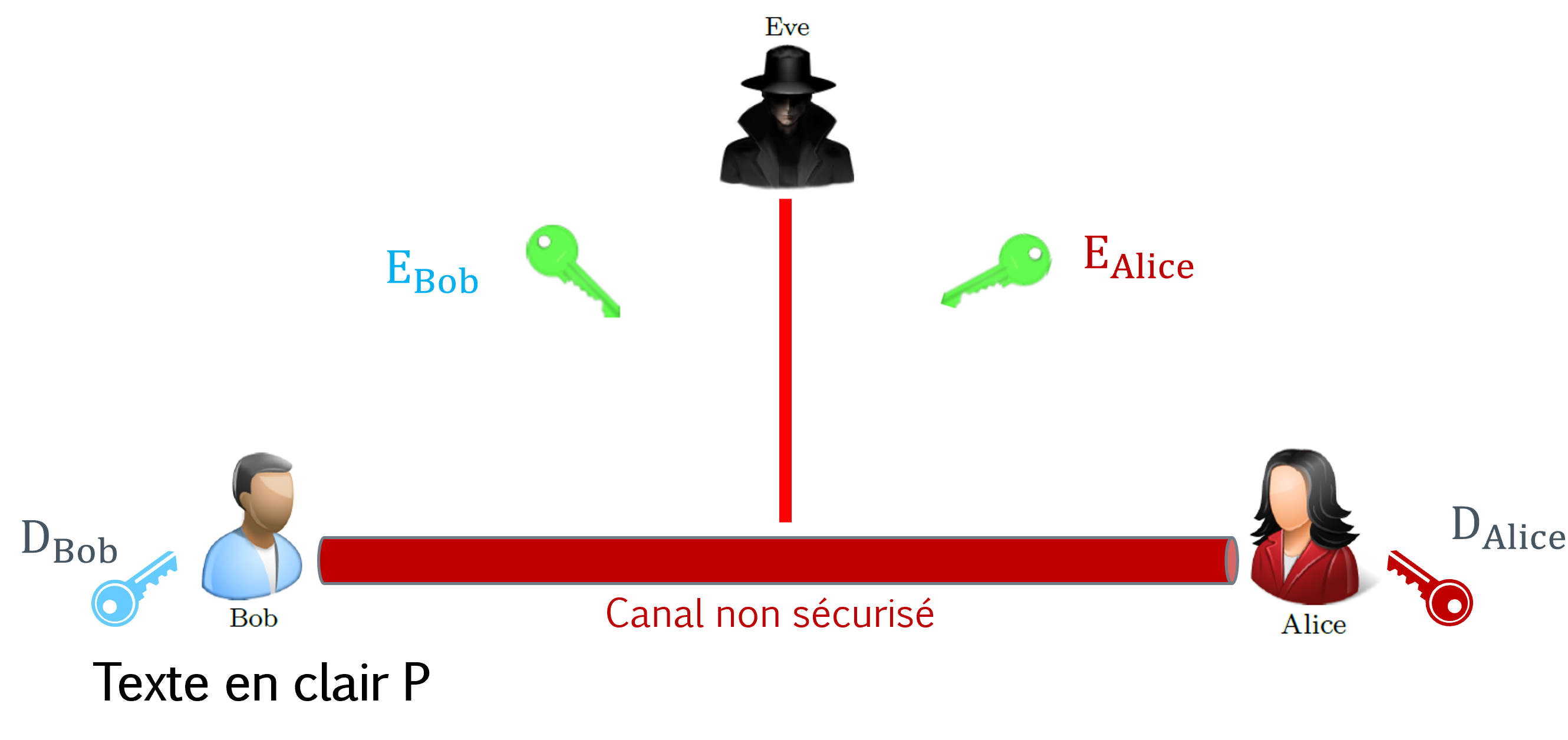

3.2. Chiffrement asymétrique (clé publique / clé privée)

En chiffrement asymétrique, on utilise deux clés différentes :

- une clé publique, diffusée à tout le monde, pour chiffrer ;

- une clé privée, gardée secrète, pour déchiffrer.

La clé privée ne doit pas pouvoir être retrouvée à partir de la clé publique dans un délai raisonnable. Les clés sont longues (au moins 2048 bits aujourd’hui) et les algorithmes sont plus lents que les algos symétriques (ex. RSA). On les utilise donc surtout pour :

- l’échange sécurisé d’une clé symétrique ;

- les signatures numériques ;

- l’authentification (certificats, SSH…).

3.3. Signatures numériques

Une signature numérique combine fonctions de hachage et clé privée. Elle apporte à la fois :

- l’authenticité (on sait qui a signé) ;

- l’intégrité (toute modification du message invalide la signature) ;

- la non-répudiation (l’auteur ne peut pas nier la signature).

4. Sécurité Internet : TLS et HTTPS

Sur le Web, la plupart des sites sécurisés utilisent le protocole

TLS (Transport Layer Security), successeur de SSL.

C’est le « S » de HTTPS et le cadenas

affiché dans la barre d’adresse du navigateur.

4.1. Principe simplifié d’une connexion HTTPS

- Le client se connecte au serveur en HTTPS et demande la page.

- Le serveur envoie son certificat numérique (contenant sa clé publique).

- Le client vérifie la validité de ce certificat auprès d’une autorité de certification (CA) de confiance.

- Le client génère une clé de session symétrique aléatoire.

- Il chiffre cette clé de session avec la clé publique du serveur et l’envoie au serveur.

- Désormais, client et serveur utilisent cette clé de session pour chiffrer toutes les données de la session (rapide car symétrique).

Le chiffrement asymétrique sert donc surtout au démarrage de la connexion (échange de clés), tandis que le gros du trafic est chiffré avec un algorithme symétrique.

4.2. Segmentation + chiffrement : défense en profondeur

Dans un réseau réel, on combine plusieurs couches de défense :

- Segmentation (VLAN, sous-réseaux avec un bit « zone ») : limite la propagation d’une attaque.

- Chiffrement (TLS, VPN) : rend les données illisibles en cas d’écoute.

- Contrôles d’accès (pare-feu, ACL, authentification forte) : restreignent qui peut parler à qui.

Cette approche est appelée défense en profondeur : on ne se repose jamais sur un seul mécanisme.